Desde que comencé a trabajar en el mundo de la ciberseguridad, una de las herramientas que más ha marcado mi forma de analizar aplicaciones web es Burp Suite. No solo es un estándar en auditorías y pentesting, sino que además está integrado por defecto en distribuciones como Kali Linux, lo que facilita enormemente su uso.

En esta entrada quiero explicarte de manera educativa y detallada cómo usar Burp Suite en Kali Linux, desde cero, sin asumir conocimientos previos. El objetivo es que entiendas cómo funciona, para qué sirve cada módulo y cómo empezar a analizar aplicaciones web de forma responsable y ética.

Índice

- ¿Qué es Burp Suite y para qué sirve?

- Versiones: Community vs Professional

- Instalación en Kali Linux

- Primeros pasos al abrir Burp Suite (configuración inicial indispensable)

- Configuración del navegador

- Configuración del proxy en Burp Suite

- Captura del tráfico HTTP/HTTPS

- Uso básico de los módulos principales

- Ejemplo práctico: Modificación de una petición con Repeater

- Buenas prácticas y ética del uso

- Conclusión

¿Qué es Burp Suite y para qué sirve?

Burp Suite es una plataforma integrada para realizar pruebas de seguridad en aplicaciones web. Combina diferentes herramientas que permiten interceptar, modificar y analizar el tráfico entre el navegador y el servidor.

Con Burp Suite puedes:

- Interceptar tráfico web

- Modificar peticiones HTTP/HTTPS

- Escanear vulnerabilidades

- Automatizar tareas de auditoría

- Realizar fuzzing

- Evaluar seguridad de formularios, sesiones y APIs

En resumen: es la navaja suiza del pentester web.

Versiones de Burp Suite

Burp Suite tiene dos versiones principales:

Community Edition

- Gratuita

- Incluida en Kali Linux -> te dejo la guia de cómo montar un kali linux

- Limitaciones:

- No tiene Scanner automático

- Algunas funciones están limitadas en velocidad

Professional Edition

- De pago

- Incluye:

- Scanner automático de vulnerabilidades

- Velocidad ilimitada

- Integración avanzada en flujos de CI/CD

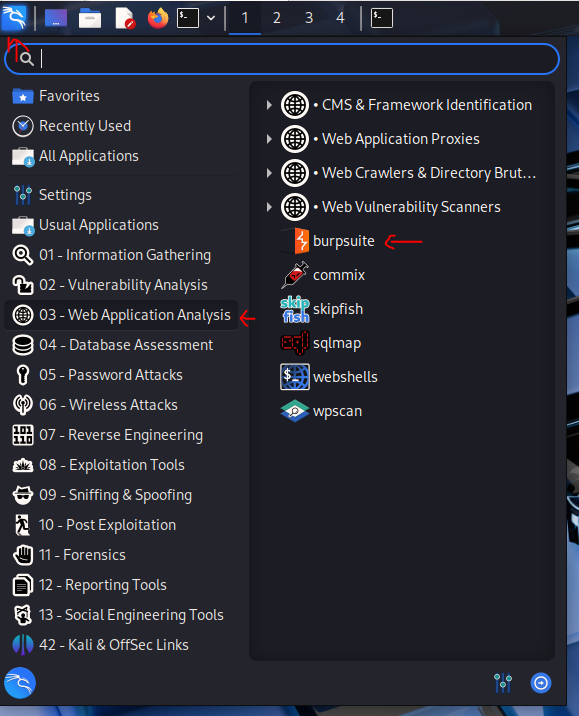

Instalación en Kali Linux

Burp Suite Community ya viene instalado por defecto.

Para abrirlo:

Applications → 08 - Web Application Analysis → Burp SuiteO desde terminal:

burpsuiteSi no estuviera instalado (poco probable):

sudo apt update

sudo apt install burpsuitePrimeros pasos al abrir Burp Suite (configuración inicial indispensable)

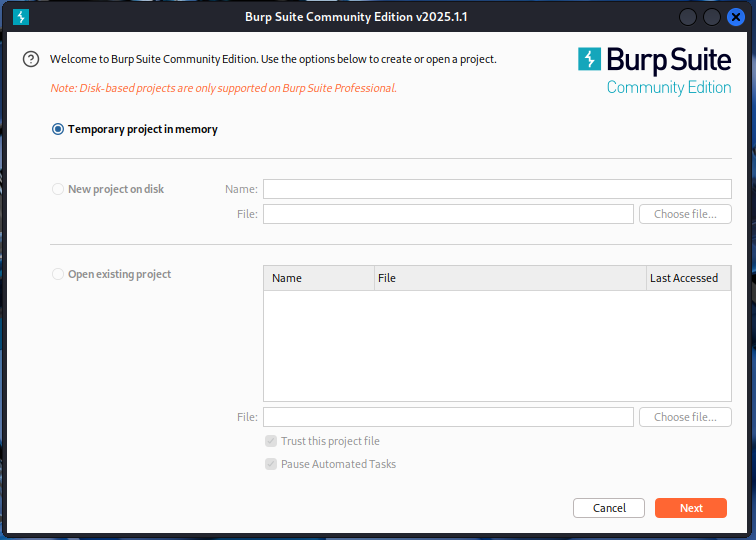

Cuando Burp Suite se inicia, muestra algunas opciones que pueden generar dudas. Aquí te explico qué hacer para empezar bien.

Paso 1: Elegir el tipo de proyecto

Al abrir Burp verás:

- Temporary project

- New project on disk

- Open existing project

Si solo estás aprendiendo o haciendo una práctica:

Selecciona “Temporary project”

Burp creará un proyecto temporal que se borrará al cerrar.

Paso 2: Seleccionar la configuración

A continuación te pedirá:

- Use Burp defaults

- Load from configuration file

->Selecciona Use Burp defaults

Es la opción sencilla y segura.

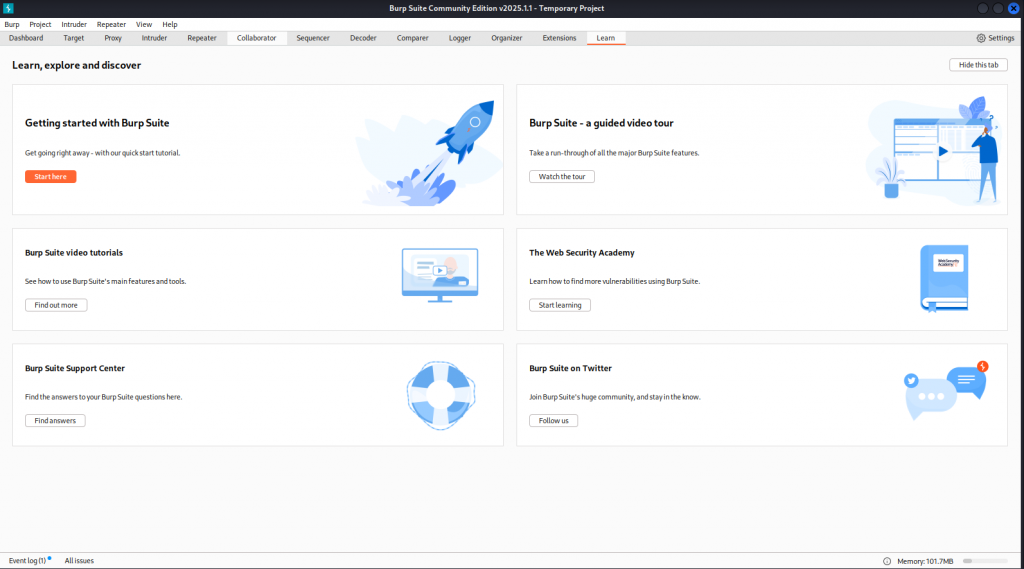

Paso 3: Conocer la interfaz principal

Una vez dentro verás pestañas como:

- Dashboard

- Target

- Proxy

- Intruder

- Repeater

- Comparer

- Decoder

Los módulos más importantes para empezar son:

- Proxy → intercepta el tráfico

- Repeater → modifica peticiones manualmente

- Target → mapa de endpoints

- Intruder → automatización (limitado en Community)

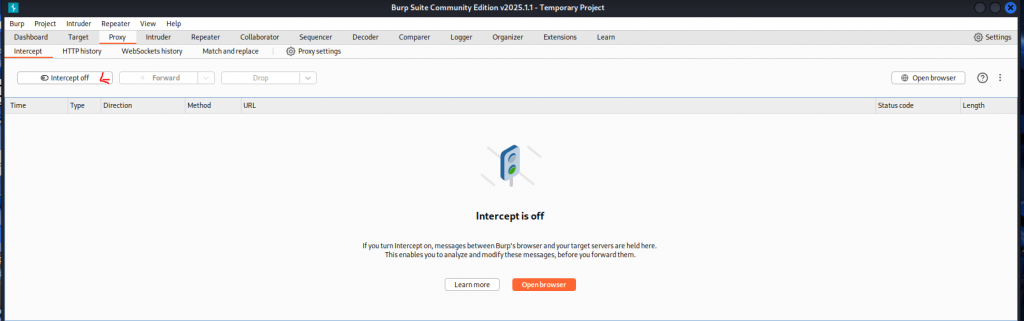

Paso 4: Activar Intercept

Para que Burp capture las peticiones:

- Ir a Proxy → Intercept

- Asegurarte de que aparece:

✔ Intercept is ON

Si no, pulsa el botón para activarlo.

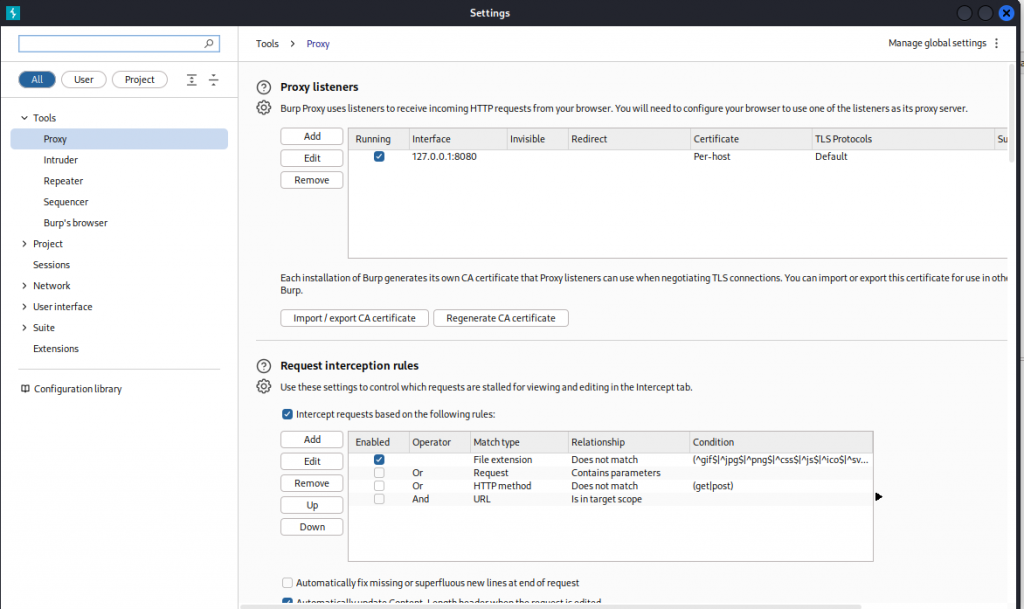

Paso 5: Verificar el Proxy Listener

Ve a:

Proxy → Options → Proxy Listeners

Debes ver algo así:

127.0.0.1:8080 Running: YesSi no está activo, marca la casilla.

Esto indica que Burp está listo para recibir tráfico desde el navegador.

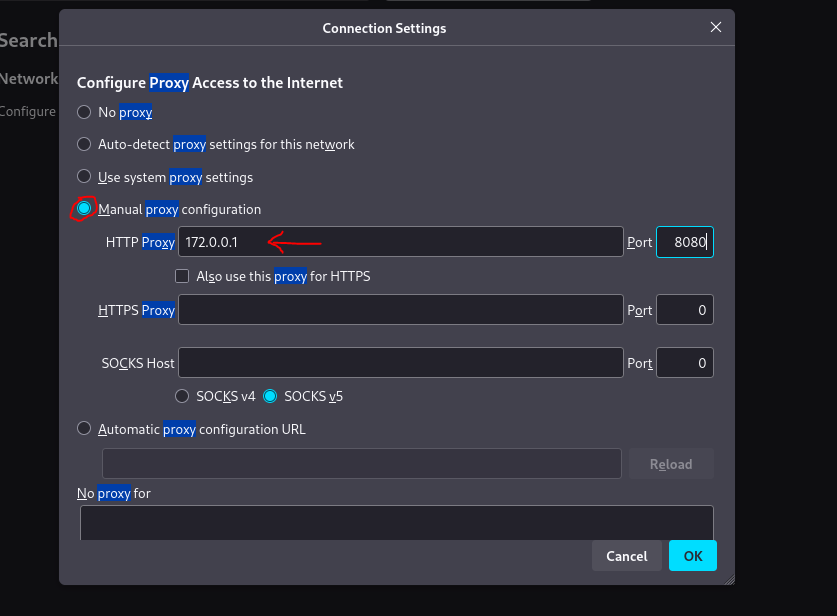

Configuración del navegador

Para que Burp Suite pueda interceptar el tráfico, debemos mandar el navegador a usar el proxy de Burp.

Configurar Firefox:

- Abrir Preferencias

- Ir a General → Configuración de red → Configuración manual del proxy

- Introducir:

- HTTP Proxy: 127.0.0.1

- Puerto: 8080

- Marcar: Usar este proxy para todos los protocolos

- Guardar

Configuración del proxy en Burp Suite

En Burp:

Proxy → Options → Proxy ListenersPor defecto aparece:

Interface: 127.0.0.1:8080Si está habilitado (checkbox ON), ya está listo para funcionar.

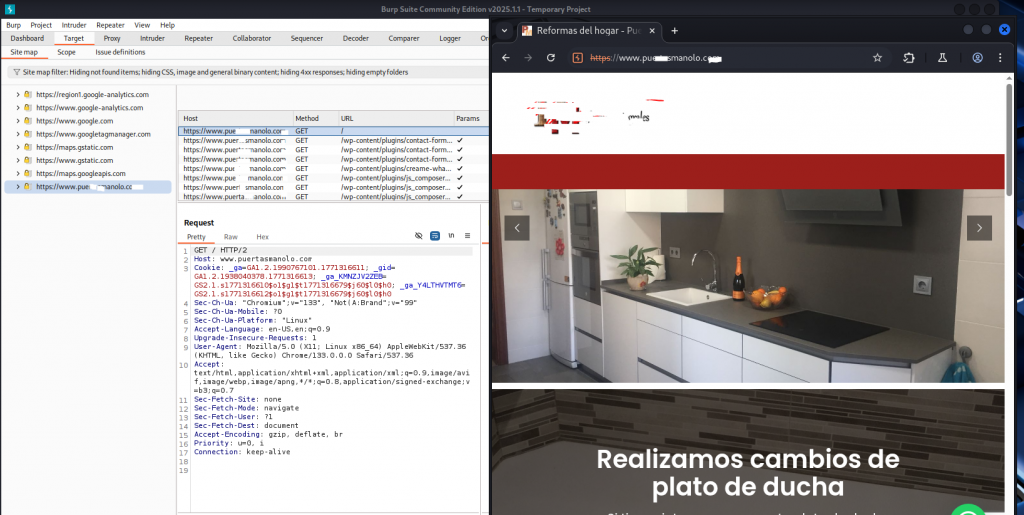

Captura del tráfico HTTP/HTTPS

Para capturar tráfico:

- En Burp ve a

Proxy → Intercept- Activa el botón: Intercept is ON

- Abre el navegador y visita cualquier página HTTP/HTTPS

Verás aparecer las peticiones interceptadas.

Certificados HTTPS

Para evitar errores SSL:

- Navegar a

http://burp- Descargar el certificado CA

- Importarlo en Firefox como Autoridad de confianza

Esto permite que Burp descifre tráfico HTTPS de forma local.

Uso básico de los módulos principales

Proxy

Es el corazón de Burp.

Intercepta y permite modificar peticiones y respuestas.

Target

Muestra el mapa del sitio.

Permite ver estructura, endpoints y probar descubrimientos.

Repeater

Herramienta manual para enviar peticiones modificadas múltiples veces.

Perfecta para:

- pruebas de autenticación

- manipulación de parámetros

- pruebas de inyección

Scanner

Realiza análisis automáticos en busca de vulnerabilidades como:

- SQL Injection

- XSS

- CSRF

- Directory traversal

- Misconfiguraciones típicas

Ejemplo práctico: Manipulación de una petición con Repeater

- Captura una petición en el módulo Proxy (Intercept ON)

- Haz clic derecho → Send to Repeater

- Ve a la pestaña Repeater

- Modifica un parámetro, por ejemplo:

user_id=123 → user_id=999- Pulsa Send

- Observa la respuesta del servidor

Este proceso es fundamental para probar:

- Validación de parámetros

- Autorización

- Comportamiento de la API

- Control de acceso

Buenas prácticas y consideraciones éticas

Burp Suite es una herramienta muy poderosa.

Por ello, debes usarla únicamente en entornos autorizados:

- Laboratorios propios

- Máquinas vulnerables de practice (DVWA, OWASP Juice Shop)

- Clientes que te hayan firmado contrato

- Pruebas internas en tu empresa

Nunca debe usarse en sitios de terceros sin permiso.

Conclusión

Burp Suite es una herramienta imprescindible en cualquier proceso de auditoría web. Dominarla te permite comprender cómo se comunican las aplicaciones, detectar problemas de seguridad y fortalecer tus conocimientos de ciberseguridad ofensiva.

En esta guía has visto cómo:

- Configurar Burp Suite en Kali Linux

- Ajustar el proxy y el navegador

- Interceptar y modificar tráfico

- Aprovechar herramientas como Repeater o Target

- Aplicarla en pruebas reales

- Mantener siempre una postura ética